Organisatorische maatregelen ICT en beveiliging

Een ICT beleid is het middel om de bedrijfsvoering en ICT op elkaar te laten aansluiten. Een ICT-beleidsplan legt vanuit de visie en strategie van het bedrijf een link tussen de bedrijfsvoering (de processen), de technische ICT en de mens.

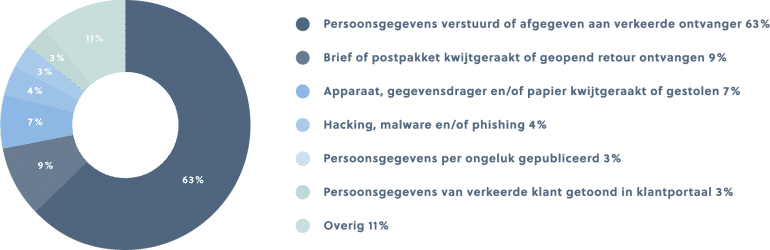

De mens is vaak de zwakste schakel, zo ook bij ICT. Wanneer er een ICT incident voordoet waarbij er een datalek plaats vindt, gaat in het bijna alle gevallen om menselijke fouten, oftewel gedrag. Met alle aandacht voor technische maatregelen lijkt het erop dat aandacht voor concreet gedrag een ondergeschoven kindje is. Een goed ICT-beleid betrekt daarom niet alleen organisatorische maatregelen, maar gaat ook over de mens.

De maatregelen hieronder beschreven in dit artikel zijn gebaseerd op de methodiek van ISO 27001 en kunnen dan ook worden gezien als een opmaat naar een ISO 27001 certificering. Met een ISO 27001 certificering laat u zien dat uw organisatie een procesmatige aanpak hanteert bij het vaststellen, implementeren, bewaken, onderhouden, uitvoeren en verbeteren van informatiebeveiliging.

Informatiebeveiligingsbeleid

Een informatiebeveiligingsbeleid maakt het voor uw organisatie duidelijk welke afspraken en richtlijnen er zijn rondom gegevensbescherming. Een informatiebeveiligingsbeleid maakt duidelijk hoe binnen de organisatie informatie verwerkt en beschermd wordt. In het ICT beleid worden richtlijnen rondom gegevensbescherming vastgelegd, wordt gespecificeerd welke maatregelen worden genomen om veiligheid te garanderen en hoe wordt omgegaan met incidenten.

Hulp nodig met het opstellen van een informatiebeveiligingsbeleid? Wij helpen u graag!

Bedrijven die al eerder voor OBI kozen

Bevoegdhedenmatrix

Een organisatie vraagt om het vaststellen van rollen, verantwoordelijkheden en bevoegdheden. Niet alleen voor de informatiebeveiliging, maar ook om verwachtingen duidelijk te maken.

Een veel gebruikte methode is het opstellen van een matrix met daarin de taken, verantwoordelijkheden en bevoegdheden. Er wordt een lijst met kolommen gemaakt van veel voorkomende taken met bijbehorende functies en namen. Bij de betreffende functie of persoon wordt aangegeven of het iemands taak, verantwoordelijkheid of bevoegdheid is.

Vooral voor kleinere organisaties waar de processen en flowcharts, en dus het ICT beleid, nog niet beschreven staan is het opstellen van een zo’n matrix van grote toegevoegde waarde.

Hulp nodig bij het opstellen van een matrix? Wij helpen u graag!

On- en offboardingvan medewerkers

Onboarding van nieuwe werknemers is meer dan het welkom heten van nieuwe werknemers. Het gaat ook verder dan het regelen van praktische zaken, zoals toegang tot bedrijfssoftware of het bestellen van een werkuniform. Bij onboarding wordt de medewerker wegwijs gemaakt in de nieuwe werkomgeving en in zijn of haar rol en bijbehorende bevoegdheden (zie: bevoegdhedenmatrix) binnen het bedrijf.

Offboarding is het tegenovergestelde van onboarding. Bij offboarding worden alle zaken rondom het vertrek van een werknemer worden afgehandeld zoals het inleveren van de sleutels en het intrekken van bevoegdheden.

Uw On- en offboarding altijd goed geregeld? Wij helpen u graag!

Dit zeggen onze klanten over ons

AVG/GDPR privacy awareness

AVG/GDPR training: Privacy en AVG bewustwording voor medewerkers

In de praktijk is gedrag allesbepalend en zijn medewerkers de belangrijkste schakel. In hoeverre stuurt jouw organisatie op bewustzijn? En in hoeverre voelen medewerkers en leidinggevenden zich al eigenaar van het onderwerp ‘privacy’? Wat inmiddels de staat van jouw organisatie?

Een organisatie heeft sinds de invoering van de AVG/GDPR privacy wetgeving op 25 mei 2018 plichten om aantoonbaar te voldoen deze wetgeving. Bewustwording van medewerkers is hier onderdeel van.

Wilt u meer AVG/GDPR privacy awareness binnen uw organisatie creëren? Wij helpen u graag!

Cyber-security awareness

Training sessies waarin uw medewerkers bewust worden van de gevaren op gebied van cybersecurity, leren de verschillende manieren te herkennen hoe hackers uw computernetwerk binnen kunnen dringen en wat ze zelf kunnen doen om dit te voorkomen en wat ze moeten doen als ze een datalek vermoeden.

Nep e-mails: Leer uw organisatie de kenmerken van een nep e-mail te herkennen.

Nep CEO mail: Leer uw organisatie CEO-fraude is te herkennen.

Helpdesk fraude: De kenmerken van een nep telefoontje. Ook wel “helpdesk fraude” genoemd.

Nep factuur: De kenmerken van een nep factuur en hoe deze te herkennen.

Wachtwoordbeleid: Waarom een wachtwoord beleid belangrijk is.

Wil u uw medewerkers ook bewapenen tegen cyberaanvallen? Wij helpen u graag!